Udostępniasz link do oferty prospektowi. Dwie minuty później narzędzie śledzące mówi, że ją otworzył, przewinął sześć stron i spędził 30 sekund na każdej.

Wysyłasz follow-up. Prospekt nie ma pojęcia, o czym mówisz, jeszcze tego nie otworzył.

Co się stało: skaner bezpieczeństwa e-mail w jego firmie otworzył Twój link, zanim on to zrobił. To "wyświetlenie" było botem. I jeśli Twoja platforma analityczna nie obsługuje tego konkretnie, nie możesz odróżnić jednego od drugiego.

To nie jest rzadki przypadek brzegowy. Dzieje się to praktycznie przy każdym e-mailu wysyłanym do odbiorców korporacyjnych korzystających z Microsoft 365 lub Google Workspace. Konkretnie w cold outboundzie, gdzie każdy link jest przepisywany przez SafeLinks lub Proofpoint przed dostarczeniem, 60–70% kliknięć rejestrowanych przez Twój CRM to skanery, a nie ludzie, w zależności od stosu bezpieczeństwa e-mail odbiorcy.

Mało czasu?

Przejdź do naszego rozwiązania z trzema warstwami detekcji botów, lub zobacz co to oznacza dla Twojej analityki.

Boty, które zawyżają Twoją analitykę

Istnieją trzy kategorie zautomatyzowanego ruchu trafiającego na linki do udostępnionych prezentacji:

Boty podglądu linków

Gdy wkleisz link do Slacka, LinkedIna, Twittera czy iMessage, bot natychmiast pobiera stronę, żeby wygenerować kartę podglądu. Te żądania przychodzą z identyfikowalnych user agentów: Slackbot-LinkExpanding, LinkedInBot, Twitterbot. Łatwo je wykryć i odfiltrować. Większość narzędzi śledzących radzi sobie z nimi poprawnie.

Roboty wyszukiwarek

Googlebot, Bingbot i ich warianty rutynowo indeksują publicznie dostępne treści. Te również identyfikują się otwarcie i łatwo je odfiltrować. Jeśli Twoje udostępnione linki są za uwierzytelnianiem lub używają unikalnych slugów, roboty rzadko je znajdują.

Skanery bezpieczeństwa e-mail

To kategoria, która psuje analitykę.

Microsoft Defender SafeLinks, Proofpoint URL Defense, Mimecast i Google Safe Browsing skanują każdy link w przychodzących e-mailach, zanim odbiorca je zobaczy. Ich zadaniem jest wykrywanie stron phishingowych i malware. Robią to, faktycznie otwierając link, ładując stronę, a w wielu przypadkach nawigując po jej zawartości.

Co sprawia, że są niemal niemożliwe do odróżnienia od prawdziwych użytkowników:

- Fałszywe user agenty. SafeLinks nie identyfikuje się jako bot. Używa prawdziwych user agentów przeglądarek: rzeczy jak "Chrome 120 na Windows 11", a nawet ciągi urządzeń mobilnych jak "itel A27 Android." Twój serwer widzi coś, co wygląda jak prawdziwa wizyta przeglądarki.

- Nawigacja po stronach. SafeLinks nie tylko ładuje pierwszą stronę. Nawiguje przez około 6 stron Twojej prezentacji, niezależnie od całkowitej długości. Proofpoint wykonuje podobne wielostronicowe skanowanie.

- Realistyczny timing. Te sesje trwają 22–48 sekund. Nie przelatują natychmiast jak prosty scraper, timing wygląda wiarygodnie jak szybkie przeglądanie.

- Syntetyczne zdarzenia DOM. Niektóre skanery uruchamiają zdarzenia JavaScript: programatyczne przewijanie, symulowane dotknięcia, a nawet zdarzenia kliknięcia, żeby wywołać wszelkie złośliwe skrypty, które mogą być ukryte za interakcją użytkownika.

Efekt netto: za każdym razem, gdy wysyłasz e-mailem link do prezentacji komuś w firmie korzystającej z Microsoft 365 (czyli większość Twoich korporacyjnych prospektów), dostajesz fałszywe "wyświetlenie", które wygląda jak prawdziwe. Czasem dwa: jedno ze stosu bezpieczeństwa nadawcy i jedno ze strony odbiorcy.

Oto jak sesja bota SafeLinks wypada w porównaniu z prawdziwym ludzkim przeglądającym:

Przepisywanie URL-i pogarsza sytuację

Niektóre narzędzia bezpieczeństwa nie tylko wstępnie skanują linki, przepisują je całkowicie. SafeLinks zastępuje każdy URL w treści e-maila przekierowaniem przez serwery Microsoftu (https://nam02.safelinks.protection.outlook.com/...). Proofpoint robi to samo ze swoimi przepisaniami URL Defense (https://urldefense.proofpoint.com/v2/...).

Gdy odbiorca w końcu klika link w e-mailu, nie otwiera bezpośrednio Twojego oryginalnego URL-a. Klika przepisany URL SafeLinks, który przechodzi przez proxy Microsoftu, a proxy Microsoftu otwiera Twoją stronę, żeby ponownie ją przeskanować w tym momencie. Potem przekierowuje przeglądarkę użytkownika na Twoją faktyczną stronę.

Rezultat: skan bota i prawdziwa wizyta następują jednocześnie. Skaner bezpieczeństwa otwiera Twoją prezentację z IP centrum danych w dokładnie tej samej sekundzie, gdy prawdziwy użytkownik otwiera ją ze swojego biura. Dostajesz dwie równoległe sesje: jedną bota, jedną ludzką, z niemal identycznymi znacznikami czasu. Jeśli Twoja analityka nie potrafi ich odróżnić, albo liczysz obie (zawyżenie), albo ryzykujesz odfiltrowanie prawdziwej (zaniżenie).

To najtrudniejszy scenariusz do prawidłowej obsługi. Wstępny skan przed dostarczeniem łatwo zidentyfikować w izolacji: pojawia się minuty przed kliknięciem. Ale ponowny skan w momencie kliknięcia pojawia się obok prawdziwego użytkownika, z innego IP, z innym user agentem, tworząc oddzielną sesję, która nakłada się na prawdziwą.

Pułapka follow-upu

Jeśli używasz powiadomień o wyświetleniach do dopasowywania timingu follow-upów, wyświetlenia botów aktywnie szkodzą. Dzwonisz do prospekta "gdy przegląda Twoją prezentację", a on jeszcze nie otworzył e-maila. Wyglądasz nachalnie zamiast uważnie. A przy przepisywaniu URL-i nawet timing jest zwodniczy: sesja bota zaczyna się w tym samym momencie co prawdziwa.

Dlaczego standardowe wykrywanie botów nie działa

Standardowe podejście, sprawdzanie user agentów na liście znanych botów, łapie boty podglądu linków i roboty wyszukiwarek, ale kompletnie nie widzi skanerów bezpieczeństwa e-mail. SafeLinks celowo używa prawdziwie wyglądających user agentów, specjalnie po to, żeby unikać fingerprintingu, ponieważ strony phishingowe wykrywające boty serwują inną treść niż prawdziwym użytkownikom.

Ograniczanie ruchu po IP też nie pomaga. SafeLinks rotuje przez pulę adresów IP centrów danych Azure, więc każdy skan przychodzi z innego adresu. Nie da się blokować po IP bez blokowania prawdziwych użytkowników na korporacyjnych VPN-ach.

Fingerprinting przeglądarki (canvas, WebGL, enumeracja fontów) nie działa, ponieważ SafeLinks uruchamia pełną przeglądarkę opartą na Chromium. Jej fingerprint jest nieodróżnialny od prawdziwej instalacji Chrome.

Jak to rozwiązujemy: trzy warstwy detekcji

Zbudowaliśmy system detekcji, który łapie skanery bezpieczeństwa e-mail bez blokowania prawdziwych użytkowników, w tym tych na korporacyjnych VPN-ach i proxy.

Oto jak ruch przepływa przez trzy warstwy. Najedź na dowolny węzeł, żeby prześledzić jego ścieżkę:

Warstwa 1: Dopasowanie user agenta

Prosta część. Sprawdzamy przychodzące żądania na ponad 60 znanych wzorców botów: boty podglądu linków, roboty wyszukiwarek, bezgłowe przeglądarki, biblioteki klientów HTTP. Jeśli żądanie identyfikuje się jako Slackbot lub python-requests, natychmiast je odrzucamy. Sesja nie jest tworzona.

To łapie około 40% ruchu botów. Te łatwe 40%.

Warstwa 2: Detekcja IP centrów danych

Skanery bezpieczeństwa e-mail fałszują user agenta, ale nie mogą ukryć, skąd operują. SafeLinks działa z centrów danych Azure. Proofpoint działa na AWS. To znane zakresy IP dostawców hostingu.

Gdy przeglądający otwiera udostępniony link, sprawdzamy jego IP w serwisie geolokalizacyjnym, który raportuje, czy IP należy do dostawcy hostingu. Jeśli tak, sesja jest oznaczana jako bot.

To łapie większość ruchu skanerów bezpieczeństwa e-mail. Przeglądający łączący się z "Quincy, Washington" na IP Microsoft Azure o 2 w nocy prawie na pewno nie jest Twoim prospektem czytającym ofertę.

Jest tu subtelność: nie blokujemy tych sesji. Tworzymy rekord wyświetlenia, ale oznaczamy go jako bota, wykluczamy z analityki i nie wysyłamy powiadomienia. To pozwala nam audytować fałszywe alarmy i daje użytkownikom opcję sprawdzenia sesji botów, jeśli chcą zbadać sprawę.

A co z użytkownikami VPN?

Użytkownicy korporacyjnych VPN-ów czasem routują przez IP centrów danych, co oznacza, że Warstwa 2 może oznaczyć prawdziwego użytkownika jako bota. Właśnie dlatego istnieje Warstwa 3: daje ludziom ścieżkę do "udowodnienia", że są prawdziwi, nawet jeśli ich IP wygląda jak centrum danych.

Warstwa 3: Potwierdzenie ludzkości na podstawie gestów

To krytyczna warstwa. Opiera się na prostej obserwacji: prawdziwi ludzie fizycznie wchodzą w interakcję ze stroną. Boty nie, a gdy to robią, ich interakcje mają charakterystyczną sygnaturę.

Gdy sesja jest wstępnie oznaczona jako bot (z Warstwy 2), nie liczymy jej jako prawdziwe wyświetlenie. Zamiast tego obserwujemy prawdziwe ludzkie dane wejściowe:

Co monitorujemy: Ruch myszą, zdarzenia dotykowe, dane z klawiatury i aktywność przewijania.

Co ignorujemy: Nawigację po stronach, kliknięcia w linki i pobierania. To kontreintuicyjne: wydają się silnymi sygnałami ludzkiego zachowania. Ale SafeLinks nawiguje przez ponad 6 stron każdej skanowanej prezentacji. Bezgłowe przeglądarki jak Puppeteer mogą programatycznie klikać przyciski i uruchamiać pobierania. Te akcje da się banalnie sfałszować. Niskopoziomowe zdarzenia urządzeń wejściowych są znacznie trudniejsze do przekonującego syntetyzowania.

Okno 3 sekund: Ignorujemy wszystkie gesty w pierwszych 3 sekundach po załadowaniu strony. SafeLinks i Proofpoint uruchamiają swoje syntetyczne zdarzenia niemal natychmiast, w ciągu 500 milisekund od załadowania strony. Prawdziwi ludzie potrzebują co najmniej 3 sekund, żeby się zorientować i zacząć interakcję. Ten pojedynczy próg czasowy eliminuje większość szumu syntetycznych zdarzeń.

Analiza ruchu myszą: Gdy wykryjemy ruch myszą po oknie 3 sekund, rejestrujemy trajektorię, współrzędne i znaczniki czasu do 20 zdarzeń ruchu. Ruchy myszą generowane przez boty podążają geometrycznymi ścieżkami (idealnie proste linie, dokładne okręgi) lub uruchamiają pojedyncze zdarzenie. Ludzkie ruchy myszą mają organiczne przyspieszanie i zwalnianie, lekkie krzywe i mikro-korekty.

Gdy prawdziwy gest zostanie wykryty, sesja jest atomowo "promowana" z bota na prawdziwą. W tym momencie, i tylko w tym momencie, licznik wyświetleń się zwiększa i otrzymujesz powiadomienie.

Timing ma znaczenie

Cały system jest zaprojektowany wokół specyficznego wyścigu: co się dzieje, gdy prawdziwy użytkownik otwiera link, raz poruszy myszą i natychmiast zamyka kartę?

Żądanie potwierdzenia może nie zdążyć się zakończyć przed zamknięciem karty. Przeglądarki anulują żądania fetch() w trakcie lotu przy nawigacji. Więc używamy sendBeacon(), API przeglądarki zaprojektowanego specjalnie do żądań typu fire-and-forget, które przeżywają zamknięcie strony, jako zapasowej metody. Ostatni beacon niesie dane potwierdzające obok metryk zaangażowania sesji.

Po stronie serwera promocja jest atomowa: pojedyncza aktualizacja SQL, która powiedzie się tylko wtedy, gdy sesja nie została jeszcze wypromowana. To zapobiega podwójnemu liczeniu, gdy zarówno zwykłe potwierdzenie, jak i zapasowy beacon dotrą do serwera.

Co to oznacza dla Twojej analityki

Praktyczny wpływ jest znaczący. W naszych testach wśród zespołów sprzedażowych skoncentrowanych na enterprise, 15–40% pozornych wyświetleń prezentacji to były sesje botów, głównie z SafeLinks i Proofpoint. Dla zespołów sprzedających dużym korporacjom ze ścisłymi politykami bezpieczeństwa e-mail liczba ta była jeszcze wyższa.

Bez filtrowania:

- Liczba wyświetleń jest zawyżona o 15–40%

- "Najbardziej zaangażowani" prospekci mogą być tymi z najagresywniejszym zabezpieczeniem e-mail

- Timing wyświetleń jest zawodny: myślisz, że ktoś przeglądał Twoją prezentację o 14:00, gdy skaner bezpieczeństwa otworzył ją o 13:58

- Sygnały follow-upowe to szum

Z filtrowaniem:

- Każde wyświetlenie reprezentuje prawdziwą osobę, która faktycznie przeglądała Twoje treści, możesz zobaczyć, kto naprawdę obejrzał Twoją ofertę

- Metryki zaangażowania (czas spędzony, przeglądane strony, wskaźnik ukończenia) odzwierciedlają prawdziwe zainteresowanie

- Powiadomienia o wyświetleniach uruchamiają się, gdy człowiek jest aktywnie zaangażowany, nie gdy bot wstępnie skanuje

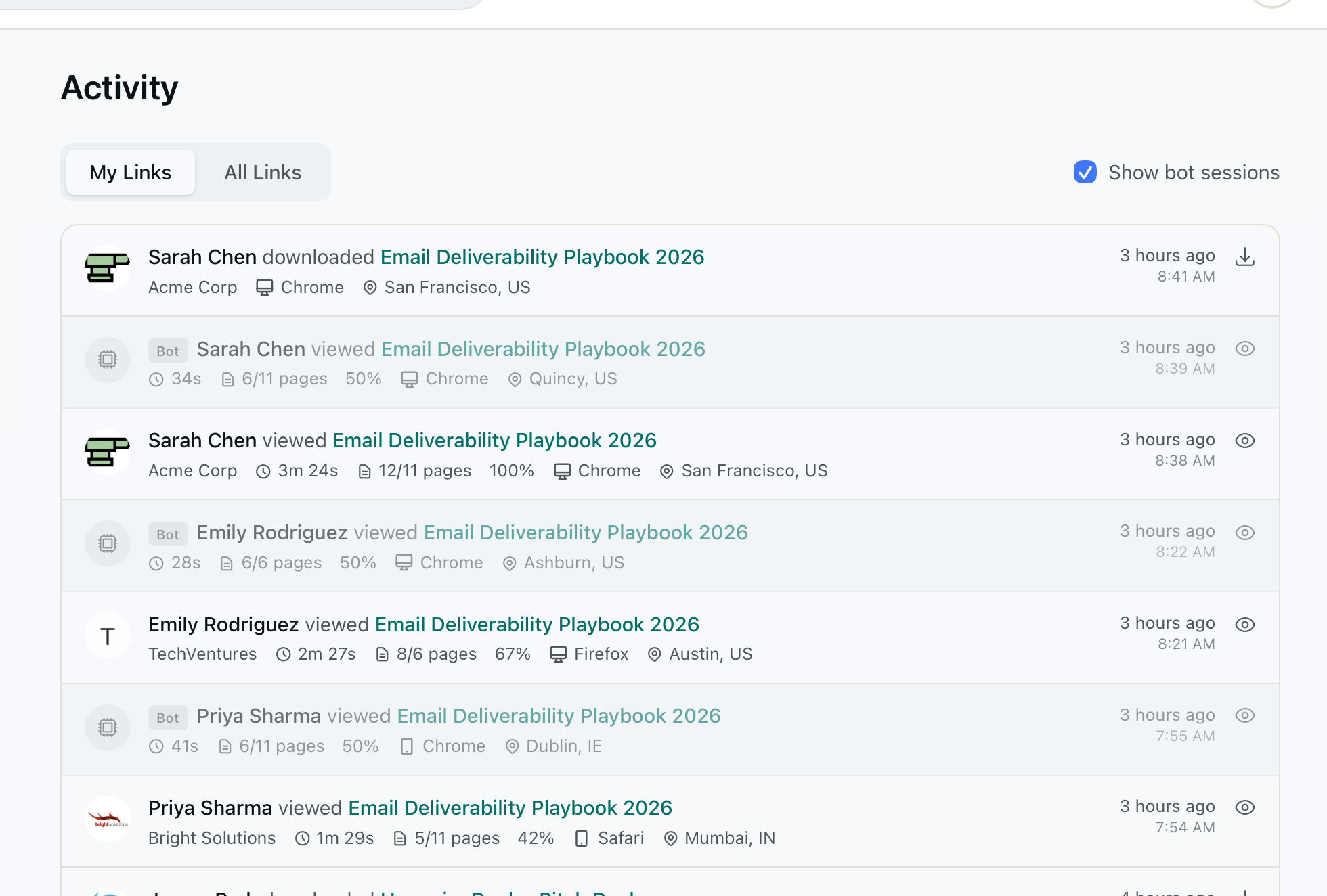

Sprawdzanie sesji botów w HummingDeck

Panel aktywności zawiera filtr "Pokaż sesje botów", który pozwala sprawdzić odfiltrowane sesje. Użyj go, żeby zweryfikować, czy system działa prawidłowo dla Twoich konkretnych prospektów: jeśli widzisz prawdziwego przeglądającego oznaczonego jako bot, warstwa potwierdzenia gestami powinna go wypromować, gdy wejdzie w interakcję ze stroną. Jeśli tego nie robi, skontaktuj się ze wsparciem.

Szersza lekcja

Skanowanie bezpieczeństwa e-mail nie zniknie, staje się coraz dokładniejsze. Microsoft i Google rozszerzają automatyczne skanowanie linków, gdy ataki phishingowe stają się coraz bardziej wyrafinowane. Każda platforma analityczna, która polega na załadowaniach strony jako przybliżeniu ludzkich wyświetleń, będzie coraz bardziej niedokładna. Przy ocenie narzędzi do śledzenia ofert wykrywanie botów powinno być wymogiem nie do negocjacji. Te same boty, które zawyżają wyświetlenia prezentacji, fałszują również wskaźniki otwarć e-maili.

Sygnał, którego potrzebujesz, to nie "czy mój link został otwarty". To "czy człowiek zaangażował się w moje treści". To wymaga wykrycia różnicy, a różnica tkwi w gestach, nie w załadowaniu strony. Jeśli prowadzisz rundę fundraisingową i opierasz się na analityce decka, aby priorytetyzować follow-upy, zobacz nasz przewodnik jak sprawdzić, czy inwestorzy naprawdę czytają Twój pitch deck, aby poznać dane potwierdzające.